セキュリティ 2025.09.10 2025.12.03

WordPressサイトが注意すべきサプライチェーン攻撃とは?実際の事例と対策を解説

WordPressは豊富なプラグインやテーマを活用できるのが魅力のCMSで、世界中で広く利用されています。しかしその一方で、セキュリティ対策が不十分なプラグインやテーマが攻撃の足がかりとなるケースも少なくありません。

こうした脆弱性を突いて、第三者の開発したプラグインを経由してWordPressに侵入する手法は「サプライチェーン攻撃」と呼ばれ、近年急速に被害が拡大しています。この攻撃は他のサイバー攻撃と比べて検知や防御が難しいのが特徴です。

本記事では、WordPressサイトにおけるサプライチェーン攻撃のリスクとその手口、そして実務レベルで有効な対策方法について、わかりやすく解説します。

サプライチェーン攻撃とは?WordPressユーザーが直面する新たな脅威

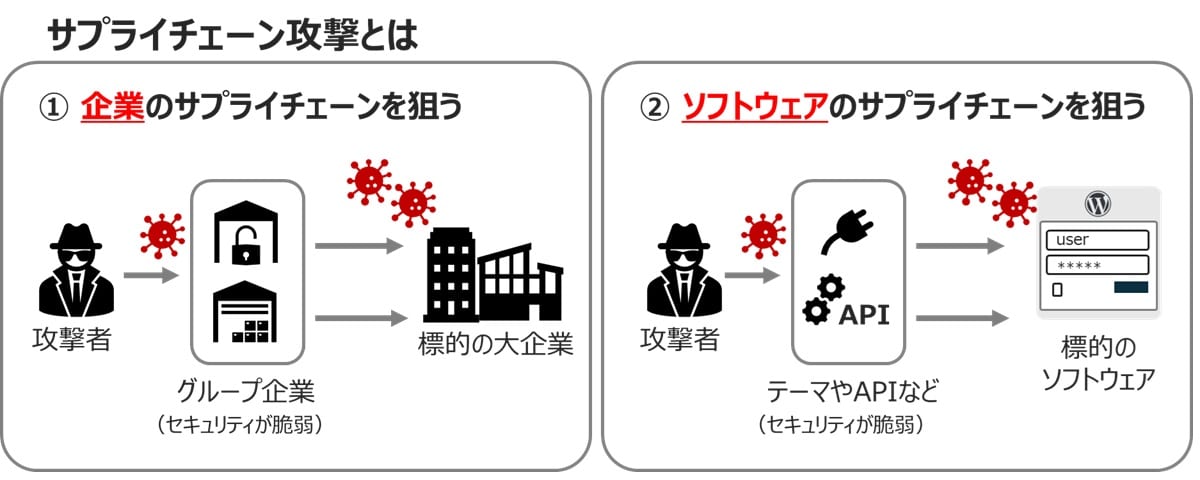

サプライチェーン攻撃は、直接標的を攻撃するのではなくサプライチェーン内でセキュリティが脆弱な部分を攻撃して最終的に標的に侵入するサイバー攻撃です。標的は企業や組織だけでなく、ソフトウェアのつながり(ソフトウェアサプライチェーン)も含みます。

企業を標的とする場合は、標的とする企業を直接攻撃するのではなく、関連する企業を攻撃して最終的に標的に侵入します。2024年には、業務委託先である印刷会社への不正アクセスを経由して同社が管理する自治体や企業の個人情報が150万件以上漏洩する被害が発生しました。業務を委託していた自治体側では住民への文書発送やコールセンター設置にかかる費用を印刷会社側に損害賠償請求に発展しました。

ソフトウェアを標的とする場合は、ライブラリやAPIなどの脆弱性を攻撃し、そこを糸口にソフトウェア本体へと侵入します。2020年に発生した米SolarWinds社への攻撃が有名で、同社が開発するインフラ管理ソフトウェアのプラグインに攻撃者が不正なコードを挿入し、FBIなど米政府機関を中心に約18000の組織が被害に遭いました。

WordPressの場合は、テーマやプラグイン、API、供給経路など、関連するサービスを攻撃して糸口を掴み、最終的にWordPress本体に侵入して被害を与えます。

このサプライチェーン攻撃による被害は大きく、IPAが2025年1月に公表した「情報セキュリティ10大脅威 2025[組織]」で2位にランクインしています。

参考:情報セキュリティ 10 大脅威 2025 組織編(IPA)

WordPressにおけるサプライチェーン攻撃の仕組み

WordPressを標的としたサプライチェーン攻撃では、以下のような手順で攻撃を仕掛けます。

- 攻撃者は、脆弱性を持つプラグインや関連サービスを攻撃して悪意のあるコードを挿入します。

- WordPress管理者がプラグインをインストールしたり更新したりすると、悪意あるコードがWordPress内で実行されます。

- 攻撃者はバックドアを設置してWordPressへ侵入し、管理者権限の乗っ取りやデータの盗難、マルウェアの挿入などを行います。

想定される被害

WordPressがサプライチェーン攻撃を受けた場合、不正侵入されて重要な情報を盗まれたりバックドアを仕掛けられる被害が発生します。

| 機密情報の漏洩 |

|

| バックドアの設置 |

|

| 管理者権限の奪取 |

|

なぜWordPressが狙われるのか?

結論から言えば、WordPressはサプライチェーン攻撃を含むあらゆるサイバー攻撃の標的となりやすいCMSです。その主な理由は以下の通りです。

理由1:世界で最も利用されているCMSであるため、攻撃の成功率が高い

WordPressは世界で最も利用されているCMSです。多数のWebサイトにプログラムによる自動攻撃をおこなう攻撃者にとって「一度の攻撃で多くの成果が得られる」魅力的なターゲットです。

理由2:セキュリティ意識の低いユーザー層が一定数存在する

古いバージョンのWordPressを使い続けているサイト、最低限のセキュリティ対策も行っていないサイトも多く、既知の脆弱性が放置されているケースがあります。弱点が公開されているため、攻撃者にとっては非常に狙いやすいターゲットと言えます。

理由3:プラグインやテーマの管理が不十分なケースが多い

サポートが終了したプラグインを使い続けたり、最新バージョンに更新していないプラグインを使用しているサイトも少なくありません。こちらも攻撃者にとっては狙いやすいターゲットとなります。

理由4:他CMSに比べてプラグイン・テーマが多い

WordPressは他のCMSと比べて圧倒的に多くのプラグインやテーマが存在します。中には個人や小規模な開発者によって提供されているものも多く、セキュリティ対策が不十分なケースも見受けられます。こうした背景から、WordPressは攻撃者にとってサプライチェーン攻撃の標的として狙われています。

実際に発生したサプライチェーン攻撃の事例

2024年から2025年にかけて、WordPressが狙われたサプライチェーン攻撃の具体的な事例を紹介します。

2025年7月「Gravity Forms」の公式配布版からマルウェア検出

2025年7月、WordPressで人気があるフォーム作成プラグイン「Gravity Forms」の公式配布版(バージョン2.9.11.1およびバージョン2.9.12)に、マルウェアが混入していたことが判明しました。これは、公式サイトおよびComposer経由で配布された手動ダウンロード版を利用した場合に、マルウェアが勝手にインストールされる状態になっていました。WordPressにマルウェアがインストールされると、外部サーバーへのアクセスがブロックされたり、不正なコードの挿入、管理画面URLやサーバーOS情報などの送信など情報を収集・送信されるといった被害が生じます。

「Gravity Forms」の開発元は迅速に対応したため、問題が発覚したその日のうちに修正版(バージョン2.9.13)をリリースしました。

参考:SECURITY INCIDENT NOTICE: Gravity Forms 2.9.11.1, 2.9.12 Malware Compromise Notice|GRAVTY FORMS

2024年6月「Social Warfare」ほか5つのプラグインでバックドア組み込み被害

2024年6月、WordPress.orgで配布されていた複数のプラグインにバックドアが仕込まれていたことが判明しました。影響を受けたプラグインには、「Social Warfare」、「Blaze Widget」、「Wrapper Link Element」、「Contact Form 7 Multi-Step Addon」、「Simply Show Hooks」の5つが含まれ、35000以上のサイトに影響を及ぼした可能性があります。

問題が発覚後、これら5つのプラグイン開発元は数日内に修正パッチをリリースして対応しました。

参考:WordPressプラグイン攻撃警報:30,000インストール超のSocial Warfare含む複数が標的に|innovaTopia

サプライチェーン攻撃で被害に遭わないために実践すべき6つの対策

WordPressサイトにおけるサプライチェーン攻撃では、第三者の脆弱性が自社サイトのリスクに繋がります。SQLインジェクションのような他のサイバー攻撃と比べると、攻撃の検知や防御の難しさが特徴です。

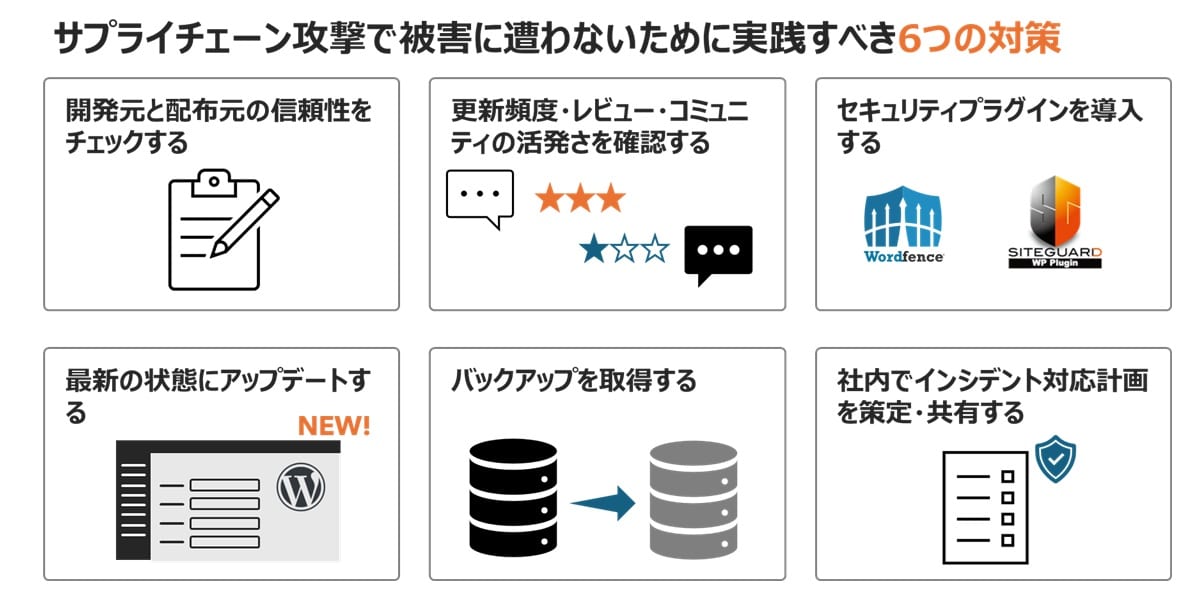

ここでは、WordPressサイト運営者がサプライチェーン攻撃を防ぐために実践すべき6つの対策を紹介します。

【対策1】開発元と配布元の信頼性をチェックする

プラグインやテーマを導入する際は、開発元の信頼性と配布元の安全性を確認することが基本です。「(プラグイン名) 脆弱性」というキーワードで検索し、過去に問題が起きたかどうか、問題発生時の対応内容やスピードを確認するとよいでしょう。

また、ダウンロードする際にはできるだけWordPress公式リポジトリから配布されているものを利用するのがおすすめです。GitHubや外部サイトから直接ダウンロードする場合は、開発者の実績やコミュニティの評価を必ず確認しましょう。

【対策2】更新頻度・レビュー・コミュニティの活発さを確認する

安全なプラグインやテーマは、定期的にアップデートされており、ユーザーからのレビュー評価も高い傾向があります。また、開発者が活発にコミュニティでサポートを行っているかどうかも重要な判断材料です。更新が止まっている、レビューが少ない、サポートが不十分なものは、将来的なリスクを抱える可能性があるため避けたほうが安全です。

【対策3】セキュリティプラグインを導入する

WordPressでは、「Wordfence Security」をはじめとしたセキュリティプラグインが多数提供されています。これらはマルウェア検出やファイル改ざんの監視、ログイン保護など多機能な防御を提供しているのでぜひ活用しましょう。中には、インストール済みのプラグインがWordPress公式から削除された際に警告を表示する機能もあり、サプライチェーン攻撃の早期発見に役立ちます。

Wordfence Security

https://ja.wordpress.org/plugins/wordfence/

【対策4】最新の状態にアップデートする

WordPress本体やプラグイン、テーマは常に最新の状態に保つことが重要です。アップデートにはセキュリティ修正が含まれていることが多く、古いバージョンを使い続けることは脆弱性を放置することに等しいと言えます。1年以上更新が途絶えてしまっているプラグインは、安全のために利用停止を検討してください。更新後は、サイトの機能が正常に動作しているかを必ず確認しましょう。

ただし、サプライチェーン攻撃では、プラグインの更新が逆にWordPressを危険な状態にしてしまう可能性があることに注意してください。更新する際にはバックアップを取得しておくのが安全です(後述)。

【対策5】バックアップを取得する

万が一、プラグイン経由でサイトが改ざんされた場合でも、定期的なバックアップがあれば迅速な復旧が可能です。ファイルとデータベースの両方を対象に、日次・週次などの頻度で自動バックアップを設定しておくことが推奨されます。

【対策6】社内でインシデント対応計画を策定・共有する

技術的な対策だけでなく、組織としての対応力を高めることも重要です。インシデント発生時に、誰が何をすべきかを明確にした対応計画(インシデントレスポンス)を策定し、関係者と共有しておくことで、迅速かつ適切な対応が可能になります。

wp.geek編集部 解説:サプライチェーン攻撃の被害に遭わないため細心の注意を

ソフトウェアサプライチェーン攻撃では、攻撃者がプラグインやテーマ、外部サービスといった第三者のソフトウェアを経由して侵入を試みます。この手法は他のサイバー攻撃と比べて検知が難しく、被害が広範囲に及ぶ可能性があります。

特にWordPressは標的になりやすい特性を持つため、サイト運営者は以下の点について注意してください。

- WordPress本体・プラグイン・テーマは最新バージョンを使用する

- プラグイン・テーマの選定時は安全性をチェックする

- セキュリティプラグインを導入する

- 定期的なバックアップを取得する

- 万一の場合のインシデント対応計画を策定・共有しておく

自社のみの対応が難しい場合は、WordPress保守サービスを使用することも検討しましょう。

WordPress保守・運用のパートナーなら「wp.support」にお任せ!

WordPressサイトを運用していて、以下のようなお悩みはありませんか?

- 管理画面を使いやすくしたいけれど、カスタマイズする時間や技術がない…

- サイトのUI/UXを改善したいけれど、自社内では難しい…

- WordPressサイトを高速化したいけれど、ノウハウがない…

- セキュリティ対策をしたいけれど、知識のある人材がいない…

- 日々の業務に追われて、バージョンアップなどの保守業務が放置気味…

- ちょっとしたトラブルを気軽に相談できる相手が欲しい…

「wp.support」は、WordPressのプロフェッショナル集団によるWordPress保守サービスです。

「セキュリティ対策」「バージョンアップ対応」「定期バックアップ」はもちろん、「電話サポートが無制限」なのでカスタマイズの方法やトラブル発生時にも気軽にプロに相談できます。

既に導入済みのお客様からも、

「些細なことでも気軽に相談できるパートナー的な存在」

「困ったら相談していいんだ、と気持ちが楽になった」

と大変ご好評をいただいています。

WordPress保守・運用のパートナーをお探しなら、ぜひお気軽にお問合せください。

バージョンアップが面倒だと思ったら WordPress保守・セキュリティ対策は『wp.support』にお任せ!

WordPressのバージョンアップやセキュリティ対策にお悩みではないですか?

面倒な保守・運用作業は全て任せて、コア事業に集中してください。

大手・上場企業100社以上のWebサイトの安全を守る、WordPressのプロフェッショナル集団が、あなたのWordPressサイトを守ります!

【対応範囲】

・WordPress、プラグインのバージョンアップ ・セキュリティ対策 ・継続的なバックアップ ・緊急時の復旧対応 ・技術サポート・電話/メールサポート無制限 etc...

WordPressに関することなら何でもご相談ください!